웹브라우저 그리고 VPN WebRTC 취약점 테스트

오늘 재미있는 테스트 결과를 하나 보게 되었습니다. WebRTC 취약점에 대한 테스트 인데요. 꽤나 유명한 VPN 앱들도 문제였지만 설치 바로 직후인 디폴트 상태로 사용했을때 어떤 웹브라우저가 취약하고 안전한지에 대한 결과도 있었는데 생각과 전혀 달라서 좀 놀랐습니다. ㅎㅎ

우선 WebRTC란?

WebRTC는 Web RealTime Communication의 약자입니다.

웹 브라우저를 통해서 실시간으로 데이터를 주고 받기 위해 만들어진 하나의 표준인데, 이것을 통해서 VPN을 사용하더라도 여러분의 원래 IP가 노출되는 등의 상황이 생깁니다. 기술적인 것 까지 우리가 자세히 알 필요는 없습니다.

정답은 단 하나! 테스트 해보고 이것으로 인해서 내 정보가 유출되지 않아야 합니다.

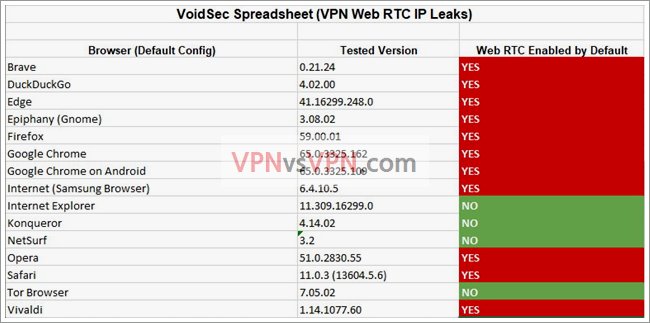

의외로 결과 인터넷 익스플로러 그리고 크롬 파이어폭스 WebRTC

그냥 쓸때는 Internet Explorer가 의외로 WebRTC에 있어서는 안전하다고 나왔습니다. 허허.. 그래도 어차피 쓸일은 없습니다. 너무 무겁고 불편해요..

기본 상태로 사용했을때 WebRTC로 인해서 정보 유출이 가능한 브라우저는 아래와 같습니다.

- 크롬 브라우저(PC버전, 안드로이드 버전)

- 파이어폭스

- Brave(이런것도 있군요)

- DuckDuckGO(덕덕고 브라우저가 있었어?? 하고 찾아봤더니 크롬 확장프로그램과 스마트폰 앱이었습니다. https://duckduckgo.com/app)

- Edge(엣지 브라우저는 가볍고 빠르긴 한데 참 어중간…)

- Epiphany – Gnome(그놈이라고 쓰여진거 보니 리눅스용인가?)

- 삼성 브라우저(모바일 앱을 이야기 합니다. 지문인식으로 자동로그인이 유용해서 한번씩 쓰긴하지만..)

- Opera(오페라 브라우저는 중국에 팔리고 나서 개인적으로는 안씁니다.)

- Safari(헙 사파리 너마저)

- Vivaldi(비발디가 여전히 나오는군요? 예전에 쓰다 별 메리트가 없어서 버렸는데..)

저같은 경우에는 크롬을 사용하는데요.

별다른 조치 없이 제가 사용하는 Express VPN을 켠 뒤에 WebRTC 테스트를 해보았는데 안전으로 나왔습니다.

확장프로그램의 경우에는 장담할 수 없고, 확실하게 안정성을 인정받은 VPN을 사용중이라면 괜찮을 듯 합니다.

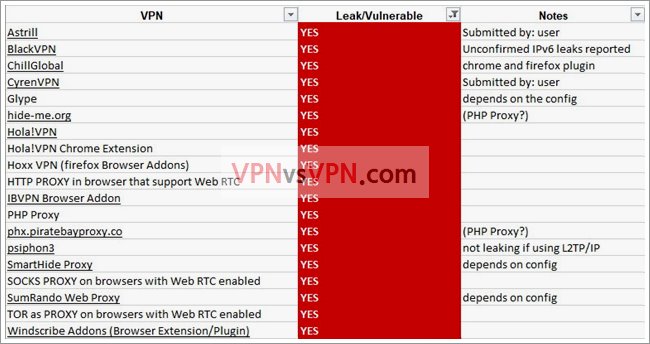

VPN WebRTC 테스트 결과

- Astrill

- BlackVPN

- ChillGlobal (Chrome and Firefox Plugin)

- CyrenVPN

- Glype (Depends on the configuration)

- hide-me.org

- Hola!VPN

- Hola!VPN (Chrome Extension)

- Hoxx VPN (Firefox Browser Plugin)

- HTTP PROXY in browser that support Web RTC

- IBVPN (Browser Addon)

- PHP Proxy

- phx.piratebayproxy.co

- psiphon3 (not leaking if using L2TP/IP)

- SmartHideProxy

- SOCKS Proxy on browsers with Web RTC enabled

- SumRando Web Proxy

- TOR as PROXY on browsers with Web RTC enabled

- Windscribe Addons (Browser Extension/Plugin)

Hola VPN 얘는 안좋은 곳에는 전부 끼는군요. 아는 사람은 절대 안쓰는 VPN 입니다.

나머지는 거의 듣보잡 아니면 가격대비성능이 창렬 수준이라 잘 쓰지 않는 애들이 대부분이군요. 그나마 다행입니다.

One thought on “웹브라우저 보안, VPN WebRTC 취약점 테스트, 결과”